|

| George Orwellin kirja Vuonna 1984 on tänään ajankohtaisempi kuin koskaan. Kuva: Tuntematon ajattelija |

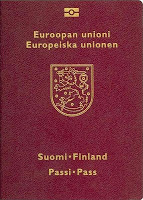

Sormenjälkirekisteri

|

| Suomalaisen passin biotunnistee- seen kuuluu myös asianomaisen sormenjäljet, jotka tallennetaan rekisteriin. Kuva: Noble. Public Domain |

Jos haluaisin matkustaa Schengen-maiden ulkopuolelle, pitäisi minun hankkia passi. Mutta nykyään myönnettävä ”biopassi?” ei oikeastaan houkuttele. Sen sijaan, että kitisisin RFID-sirun tietoturvasta, huolettaa itseäni enemmänkin passin myöntämiseen vaadittu sormenjälkien tallentaminen tietokantaan.

Kun sormenjälkirekisteriä otettiin käyttöön vuonna 2009, olivat poliitikot ja muut virkaapitävät kilvan julistamassa kansalle, että tämä kaikki on vain heidän edukseen, eikä tietoja käytetä heitä vastaan. Nyt, vuonna 2011, kuitenkin eduskunnassa mietitään, tulisiko poliisin sittenkin päästä käsiksi rekisteriin vakavien rikosten tutkinnassa.

Lapsipornofiltteri

Vuonna 2007 tuli voimaan Laki lapsipornografian levittämisen estotoimista, ja Internet-operaattorit alkoivat asentaa omia DNS-suodattimiaan vuotta myöhemmin. Asiasta pidettiin mekkalaa, eikä vähiten suomalaisen lapsiporno.info -sivun jouduttua ilman pätevää syytä estolistalle.

Jo tuolloin valveutuneet kansalaiset huolestuivat sensuuriteknologian käytöstä muihinkin tarkoituksiin, vaikka heille vakuuteltiinkin muuta. Aika ajoin maamme päättäjät keksivät, miten kansan oloja voitaisiin entisestään parantaa laajentamalla estolista koskemaan milloin vihapuheita, milloin nettipokeria. Viimeksi asia nousi tapetille sisäasiainministeri Päivi Räsäsen tutustuttua Iltalehden uutiseen Onion-verkossa sijaitsevasta Thorlaudasta, ja keksittyään että lainsäädäntöä täytyy muuttaa1.

Haittaohjelmat ja tietotekninen vakoilu

|

| Saksassa poliisit jo tunkeu- tuvat troijalaisineen koneel- le. Koska Suomessa? Kuva: Openclipart |

Kirjoitin keväällä, että Suomessa on kaavailtu poliisille mahdollisuutta murtautua tietokoneelle rikoksenselvittelyä varten. Saksassa tällainen toiminta on jo käynnissä, ja saksalainen Deutsche Welle kertoi verkkosivuillaan, että joissakin Saksan osavaltioissa poliisi on käyttänyt hakkeriryhmän esille nostamaa haittaohjelmaa, ”Bundestrojania” (”Valtiontroijalainen”), jolla voidaan vakoilla käyttäjää laajemminkin kuin mitä laissa on esitetty. Poliisit ovat kuitenkin kiistäneet käyttävänsä troijalaista lain vastaisesti.

Autojen sijainnin seuraaminen tiemaksun määrittelemiseksi

|

| Autonavigaattori on hyvä apuväline perille löytämiseen, mutta täytyykö Isoveljenkin tietää, minne menet? Kuva: Openclipart |

Silloin tällöin uutisiin nousee jonkun Tärkeän Ihmisen/Ryhmittymän ehdotus siitä, että autoveron sijaan/rinnalle pitäisi kehitellä sijaintiin ja ajankohtaan perustuva tie- tai ruuhkamaksu. Viimeksi tällaista julkisesti esitti liikenneministeri Merja Kyllönen.

Pääpiirteittäin idea on se, että satelliittipaikannuksen ja kaikkiin autoihin pakolla asennettavan laitteen avulla määriteltäisiin auton sijainti, ja sitten laskutettaisiin taajamissa ruuhka-aikaan ajelevia ihmisiä. ”Mut hei eiks olis hyvä idea, et valvottais nopeuksia samalla?” ja niin edelleen.

Mitä yritän sanoa

Nostin tässä esille neljä enemmän tai vähemmän ajankohtaista poimintaa siitä, miten aluksi luodaan lainsäädäntö, joka mahdollistaa yksilönvapauden ja -yksityisyyden valvomisen tai rajoittamisen teknisesti niin, että se vaikuttaa joko moraalisesti oikealta/neutraalilta, tai vaikuttaa vain marginaaliseen ryhmään. Tällä tavoin pyritään minimalisoimaan kohu, vaikkakin Suomessa erinäiset ryhmät ovat onneksi kiitettävän valveutuneita.

Sitten kun laki on saatu läpi ja käytäntöön, alkaa luodulle tekniikalle löytyä muitakin käyttötarkoituksia. Lakia rukataan koskemaan vähän sitä sun tätä, ja ultimaattisena tavoitteena rakkaassa isänmaassamme ei tapahdu enää lainkaan rikoksia.

Mutta eikö se ole hyvä että valvotaan? Vai oletko sä joku rikollinen? Kuka meistä ei ole rikkonut lakia ja päässyt kuin koira veräjästä, kun mitään järjestelmällistä valvontamekanismia ei ole? Ihan oikeasti. Minä ainakin olen rikollinen.

Ei myöskään ole minkäänlaista tapaa ennustaa, mikä tulevaisuudessa mahdollisesti muuttuu rikolliseksi, ja minkä selvittelyyn sitten käytetään sekalaisin perusteluin luotuja valvontajärjestelmiä. Tänäkin päivänä on maita, joissa vääristä mielipiteistä päätyy hirteen roikkumaan.

En halua, että minun jokaista askeltani ja näppäimenpainallustani valvotaan yleisen edun – tai minkään muunkaan – nimissä, ja siksi vastustankin jyrkästi kaikkia yksityisyyteen edes teoreettisesti puuttuvia rajoituksia.

—

1) En ole varma, mitä kaikkea Räsänen on tarkkaan ottaen asiaan lausunut, mutta Piraattipuolueen kannanotosta voinee vetää jotain johtopäätöksiä.